EPPはエンドポイントデバイスにマルウェアが侵入することを防ぐほか、侵入したマルウェアを検出し、隔離や排除を行います。

さらに、一度感染したマルウェアの種類や行動を学習し、そのデータをもとに未知の新たなマルウェアに対する防御手段を強化することも可能です。

「つなぐチカラ」をよりシンカさせ、あらゆる社会課題に立ち向かう。

多数の次世代型低軌道衛星により高速・低遅延通信を提供します。

KDDIは『つなぐチカラ』でビジネス、ライフスタイル、社会をアップデートします。

場所にとらわれずつながるソリューションを、デバイスからセキュリティまで支援します。

KDDIは、グローバルビジネスの成長をお客さまと共に実現します。

CO2排出量の可視化から削減まで、一貫してカーボンニュートラル実現を支援します。

中小規模の事業者向けに特化したスマートフォンのご利用方法のご案内です。

中小規模事業者のやりたいことや変えたいことを、モバイルとクラウドの技術を用いてサポートします。

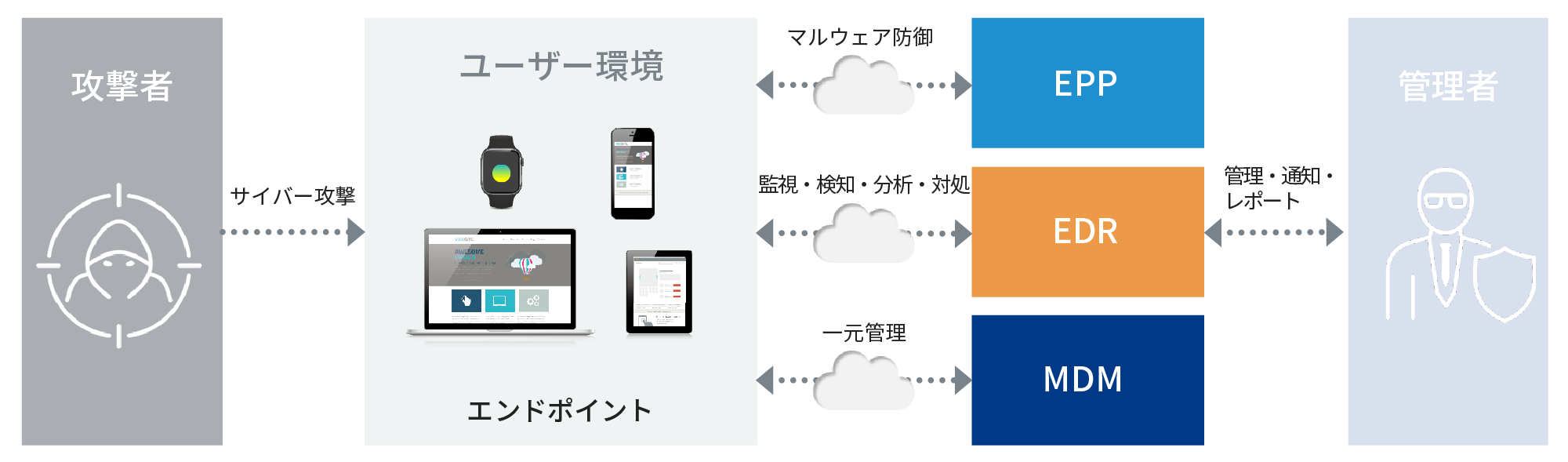

グローバルレベルでのクラウド利用の増加やテレワークの普及に伴い、エンドポイントセキュリティが注目を集めています。

まずは、ゼロトラストモデルにおけるエンドポイントの定義、エンドポイントセキュリティの概要と重要性について解説します。

エンドポイントとは、ネットワークに接続されている任意のデバイスのことです。

デバイスはデスクトップPC、ノートPC、スマートフォン、タブレット、その他のIoTデバイスなど、広範にわたります。

これらのデバイスは全て、ユーザーがデータやアプリケーションにアクセスできる「終点」であり、これが「エンドポイント」の名前の由来です。

エンドポイントセキュリティとは、前述したエンドポイントデバイスに対するセキュリティ対策全般を指します。

エンドポイントに対する脅威には、マルウェアや不正アクセス、データ漏えいなどが存在しますが、それらに対する予防や検出、可視化、分析などを行うのがエンドポイントセキュリティです。具体的には、アンチウイルスソフトウェア、ファイヤーウォール、侵入検知システム (IDS) 、侵入防止システム (IPS) などが挙げられます。

近年では、後述する EDRや EPPなどの新しい技術や、MDMなどの高度な管理ツールもエンドポイントセキュリティに含まれるようになりました。

エンドポイントは、企業ネットワークの入り口であり、ユーザーが企業のデータやアプリケーションに接続するための主要な経路です。エンドポイントが多様化し、その数が増えるほど、入り口も増えることになります。万が一エンドポイントが攻撃を受けると、デバイスを足掛かりにネットワーク全体が脅威に晒される危険性があります。

また近年では、海外拠点におけるリモートワークの増加やBYOD (Bring Your Own Device) の普及により、エンドポイントが直面するリスクが増大しています。

ゼロトラストモデルは「誰も信用せず、すべてを検証する」を基本原則として、全てのアクセスを毎回検証し、さらに「最小特権の原則」に則り必要最低限のリソースへのアクセスだけを許可するという考え方です。

ゼロトラストモデルの採用により、個々のエンドポイントのセキュリティが確保され、万が一ネットワーク内部に侵入されても影響を最小限に抑えられます。

このように、エンドポイントセキュリティは、企業全体のセキュリティ体制の強固さを保証する上で欠かせない要素です。そして、デジタル化の波はグローバルの潮流となっているため、国内だけではなく海外拠点においても、エンドポイントセキュリティは重要な技術といえるでしょう。

エンドポイントセキュリティは、具体的にはどのような機能に支えられているのでしょうか。

ここでは、エンドポイントセキュリティを実現する以下の機能について解説します。

EPP (Endpoint Protection Platform) は、PC やタブレット、スマートフォンなどのエンドポイントをマルウェアなどから保護し、エンドポイントのセキュリティを総合的に管理するためのソリューションです。

一般的にはアンチウイルスソフトウェアと呼ばれていますが、近年ではファイヤーウォール、侵入防止システム、データ損失防止などの機能を統合した製品も提供されています。

EPPの主な機能は以下

のとおりです。

EDR (Endpoint Detection and Response) は、エンドポイント上で不審な挙動をリアルタイムに検出し、その脅威への対策を提供するソリューションです。

EDRはEPPと異なり、マルウェアに感染した状態を想定しています。エンドポイント上の怪しい行動をチェックし、分析を行うことで新たな脅威の検出が可能です。EPPでは防ぎきれない未知のマルウェアへの有効な対抗策となります。

EDR の主な機能は以下のとおりです。

MDM (Mobile Device Management) は、企業がスマートフォンやタブレットなどのデバイスを安全に管理するための管理ツールです。

大量のデバイスの管理と、セキュリティ対策を一元的に行えます。MDMにより、企業はデバイスがセキュリティポリシーを満たし、安全に使用されていることを確認できます。

MDMの主な機能は以下のとおりです。

最後に、ゼロトラストモデルにおけるエンドポイントセキュリティの活用事例・ベストプラクティスを紹介します。

EDRを導入してエンドポイントセキュリティを構築した事例を紹介します。

エンドポイントは、海外においてもユーザーが最も触れる部分です。企業の機密情報へのアクセスが可能で、場合によってはエンドポイント上にも情報が格納されます。また、マルウェアが動作し始める場所もエンドポイントであり、侵入・不正プログラム実行・感染といった一連の動作はエンドポイント内で実施されます。

これらを踏まえ、ゼロトラストモデルにおけるエンドポイントセキュリティのベストプラクティスとしては以下が考えられます。

エンドポイントセキュリティの導入において重要なのは、まず使用している全てのデバイスを網羅し、管理に組み込むことです。

そのうえで、組織のセキュリティポリシーに合ったセキュリティ対策を講じ、定期的な改善を行うことで、最適なセキュリティレベルを維持できます。

本記事では、ゼロトラストセキュリティモデルにおける、エンドポイントセキュリティの役割について解説しました。

海外拠点では、人的リソースが少ない状況で、地域のコンプライアンスに準拠したセキュリティを導入する必要があります。

KDDIでは、海外拠点においてゼロトラストを実現するサポートを行っています。「効率的なセキュリティ対策を実施したいが方法がわからない」などのお悩みがあれば、ぜひ一度KDDIにご相談ください。

次回は、IoTにおけるゼロトラストセキュリティモデルの活用についてご紹介します。