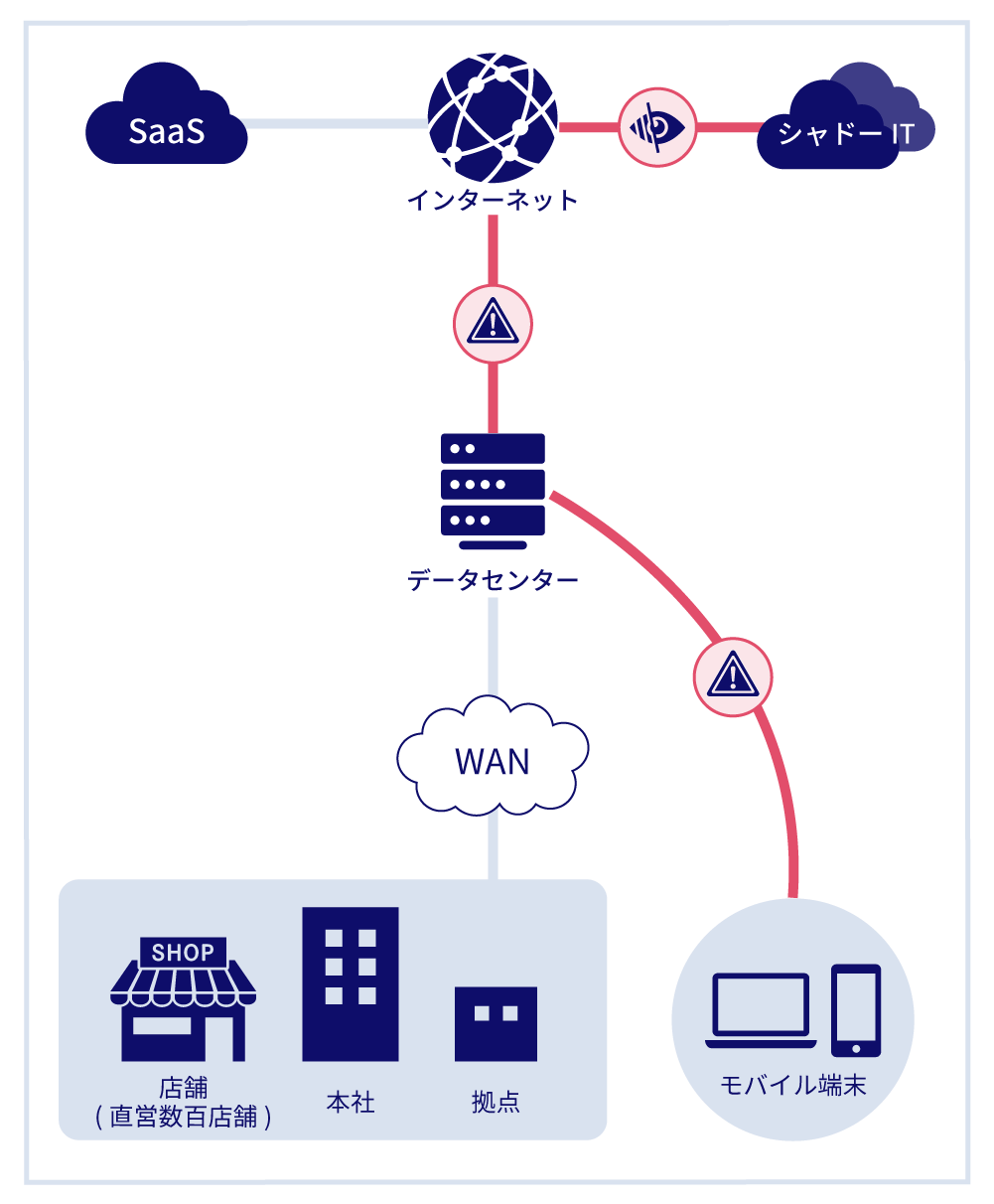

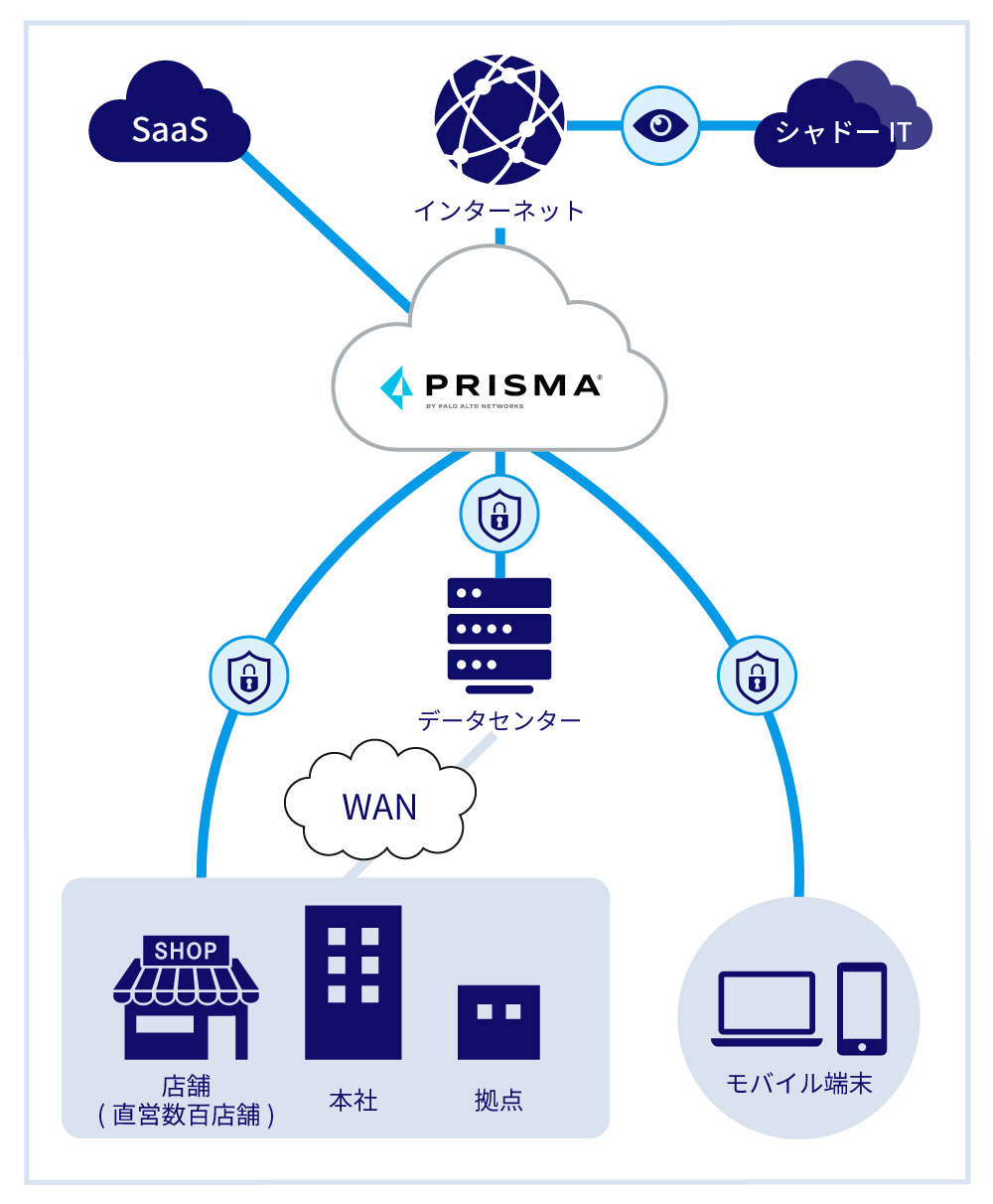

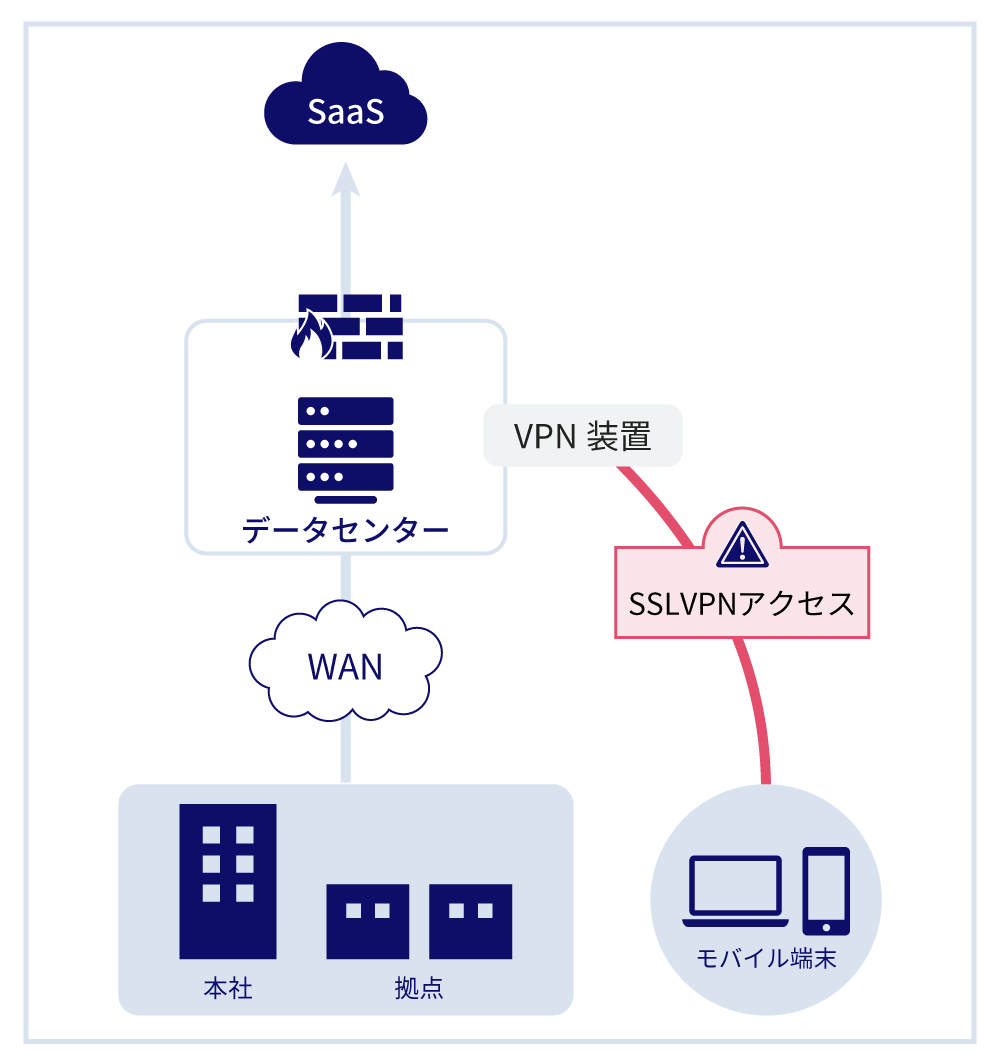

自社の課題に合う最適なネットワークモデルは何か、悩まれている方も多いのではないでしょうか。

KDDIの実際の支援事例を基にした閉域網とのハイブリッド構成や、SASEを含めることで実現できる将来のネットワークについて、ITインフラ見直しのヒントとなる情報をお届けします。

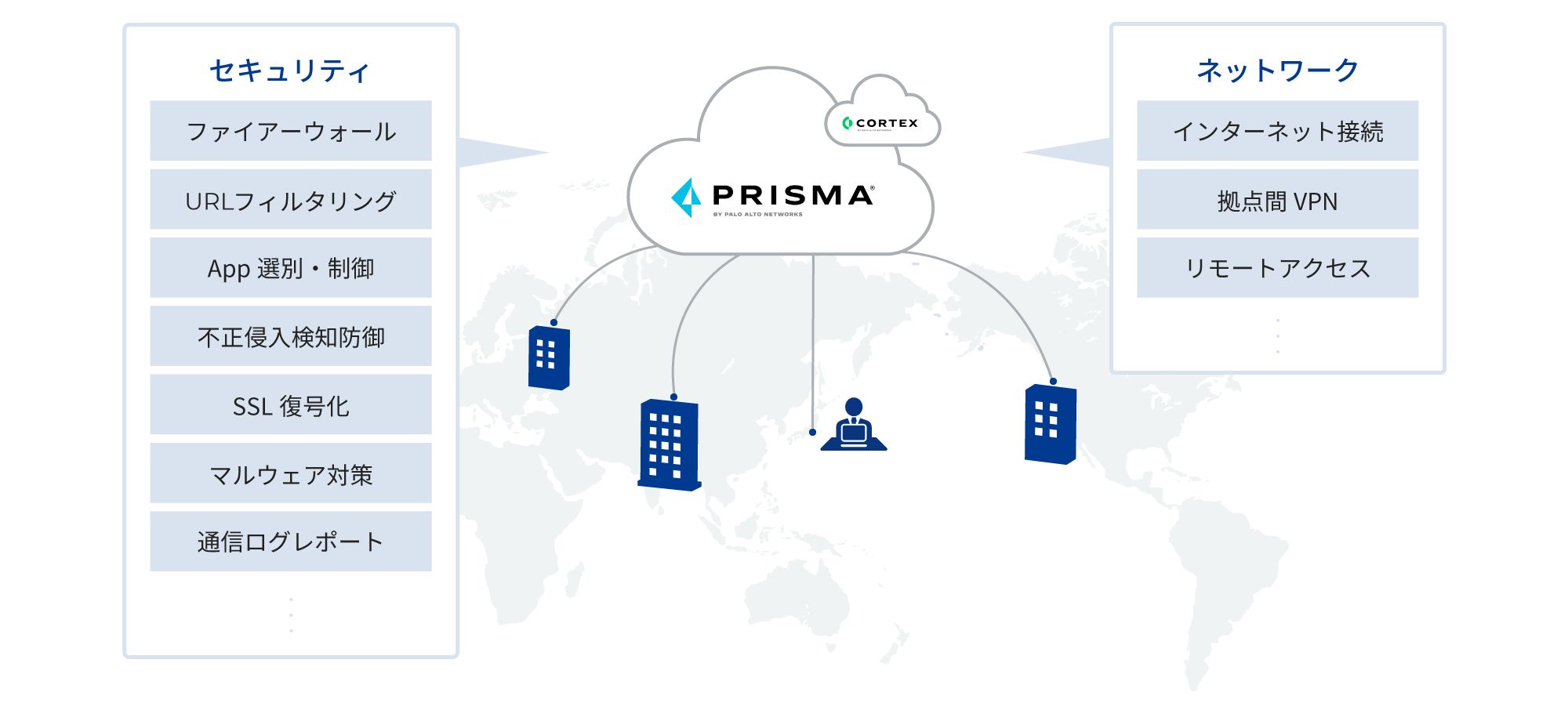

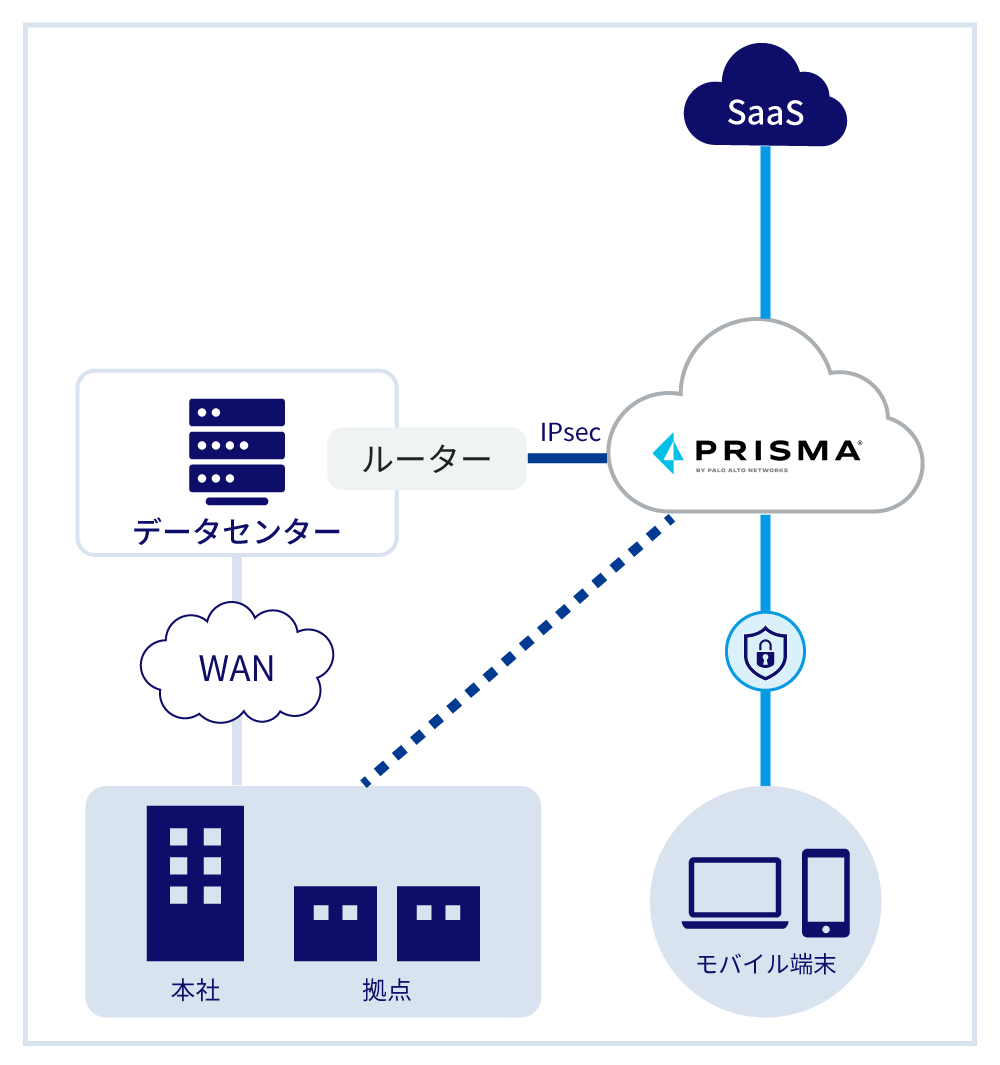

パロアルトネットワークス社の次世代セキュリティプラットフォームをベースに、それらの保護を企業の本社 / 国内拠点 / 海外拠点、リモートワークとモバイルユーザーにまで拡張することを可能としたのが「Prisma(R) Access」です。

「Prisma(R) Access」には、アンチウィルス、クラウドベースのDNSセキュリティ / URLフィルター、フィッシング対策など、

ゼロトラストで求められるセキュリティ機能が備わっています。

| 拠点間VPN | 各拠点と指定したロケーションへの接続ポイント(PoP)とのIPsec-VPNによる拠点間常時接続VPNや、各PoP間のフルメッシュVPN網の自動構築、維持。 |

|---|---|

| リモートアクセスVPN | パソコン、サーバー、タブレット、スマートフォンなどから、Global Protectエージェントを利用した IPsec-VPN / SSL-VPNによるクライアントリモートアクセスVPN機能を提供。 |

| クライアントレスVPN | パソコン、サーバー、タブレット、スマートフォンなどから、エージェントソフトを用いず、ブラウザから SSLによるクライアントレスVPN通信機能を提供。 |

| 最低帯域保証 | クラウドサービスプロバイダーのバックボーン回線を利用した高品質なインフラと、高度なNGFWにて サービスを提供。各セキュリティ機能を有効化した状況下で、Prisma Access for Remote Networksとして 契約された分の帯域を保証。 |

| オートスケーリング | 提供しているPoPの通信処理状況に応じてNGFWを際限なくオートスケーリングし、 パフォーマンスを維持しながらサービスを提供。 |

| 冗長・自動切り替え | 各PoPはAZによる多段冗長構成にてサービスを提供し、クラウド側で障害が発生した場合も 通信断無くサービスを提供。 |

| L4/L7 次世代ファイアーウォール as a Service | レイヤー4レベルのファイアーウォール機能、セッション単位のステートフル通信制御機能。 |

|---|---|

| アプリケーションの識別 | 全てのアプリケーションを識別・可視化。アプリケーションレベルの使用制限や未知の通信検出、帯域制御などが可能。 |

| ユーザーの識別・制御 | IPアドレスだけではなく、ユーザー情報、グループ情報を認識しログに記載およびその情報に基づきアクセス制御などが可能。 |

| 端末の識別・制御 | HIP (Host Information Profile) 機能。VPN接続を試みた端末のOS、バージョン、アンチウィルスソフトの 有無などの情報を認識にしログに記載、およびその情報に基づきアクセス制御などが可能。 |

| SSL通信復号化 | SSLで暗号化された通信を解読し、アプリケーション識別および脅威が含まれていないかを判別可能。 |

| 侵入防御機能(IPS) | 脆弱性を狙った攻撃からパソコン、サーバーを防御することが可能。 |

| アンチウイルス | 幅広く拡散していることが知られているマルウェアを検知・防御することが可能 (シグネチャ検知)。 |

| アンチスパイウェア (C&C) | 既知のマルウェアに感染している端末からの通信を検出・ブロックし、感染端末を発見することが可能。 |

| URLフィルタリング | Webカテゴリーをベースにアクセス制限を行ったり、マルウェア配信の温床サイトへのアクセスを禁止。 |

| IDクレデンシャル検知 | 社外のサイトに対し、ユーザー情報やパスワード情報を入力・送信しようとした通信パターンを検知・ブロック。 |

| DNSフィルタリング | クラウドデータベースによる、リアルタイムにDNSの脅威を検知する機能。機械学習にて、ランダムなDGAドメイン、DNSに偽装した通信の検知なども可能。 |

| Wildfire (未知のマルウェア対策) | 未知のマルウェアをクラウド上のサンドボックス解析し、マルウェアであれば、シグネチャを自動生成・配信する機能。 |

| DDoS攻撃防御 | DDoS攻撃、偵察段階のポートスキャン通信などを防御する。しきい値や保護対象は細かく制御が可能。 |

| ファイルブロッキング | 特定のファイルを検知またはブロックする事が可能。ファイル名の拡張子ではなく実ファイルタイプで高精度に正しく識別する。 |

| データフィルタリング | SaaSの通信状況の可視化、許可していないSaaSアプリの禁止や、企業用アカウントのSaaSのみアクセス許可などの通信制御。 |

| SaaS可視化・制御 | 特定の文字列、マイナンバーやクレジットカード番号などの機密情報、個人情報を識別して検知またはブロックする事が可能。 |

| 動的な自動ポリシー制御 | 発生した通信の内容、端末のOS、検知した脅威結果などを元に、送信元を自動でタグ付けし、一定期間または管理者が設定変更や解除するまで、特定の通信制御ルールを自動的に適用する事が可能。 |

| 外部ブラックリスト・ ホワイトリストの自動取り込み |

外部提供されている、IPやドメインのリストを自動的・定期的に取り込み、 ホワイトリストやブラックリストとして利用可能。 |

| ポリシー最適化機能 ポリシーテスト機能 |

L7ベースでの通信制御ルールを簡単に作成・修正する機能。アプリケーション単位で制御していない 通信全体の可視化を実施し、識別結果を表示し、プルダウンから簡単にアプリケーション単位のルール の作成が可能。また作成したルールが想定している通信やアプリケーションと正しくマッチするかのテスト確認機能も提供。 |

| 通信ルールの可視化 | 作成したポリシールールごとにカウンタとタイムスタンプを表示し、常にルールの利用状況が把握可能。 |

|---|---|

| ログ、レポート | 出力されたログをベースに、自動的に様々なグラフィカルレポートを出力する事が可能。SaaSの通信レポート、ボットネットに関する通信レポートなども出力可能。 |

【導入後効果】

KDDI 法人営業担当者が、導入へのご相談やお見積もりをいたします。

何かご不明な点があればお気軽にお問い合わせください。